Durch Zufall bin ich bei Youtube auf den Blog von Dominik Bamberger gestoßen. Er beschreibt aktuell in seinem Blog iDomix.de sehr ausführlich, wie er seine WLAN- und LAN-Probleme, die er mit seiner AVM FritzBox 7490 hat, gelöst hat. Sein Beitrag „Warum WLAN nervt und was ich tun werde“ legt den Grundstein dafür, wie man Netzwerk-Probleme der FritzBox löst.

Auch ich muss sagen, dass ich nicht wirklich von der Zuverlässigkeit der FritzBox überzeugt bin. Ich hatte bis jetzt die AVM FritzBox 7490 und AVM FritzBox 6490 Cable im Einsatz.

Es ist ohne Frage eines der besten All-in-One-Geräte am Markt – wenn nicht das beste. Doch trotzdem – und da muss ich Dominik zustimmen – kann es nicht gut sein, wenn sich ein Gerät um so viele Dinge auf ein Mal kümmern muss: Modem, Switch, DECT-Basisstation, WLAN, NAT, DynDNS, VPN, etc.

Inspiriert von seinen Beiträgen habe ich zunächst zwei wesentliche Dinge bei mir geändert und ich muss sagen, dass es für einen enormen Performance-Boost in meinem Netzwerk gesorgt hat.

Was habe ich getan?

1. Switch an LAN1-Port der FritzBox angeschlossen

Damit die FritzBox sich nicht weiter um die Switch-Funktionalität kümmern muss, habe ich mir einen CISCO 8-Port Gigabit Desktop Switch SG110D-08 gekauft und diesen an den LAN1-Port der FritzBox 7490 angeschlossen.

2. Separater WLAN-Access-Point

In Domoniks Beiträgen erwähnt er immer wieder die Produkte von Ubiquiti Networks. Die zentrale Verwaltung alles Unifi-Geräte über den Unifi-Controller hat mich ebenso überzeugt wie die vielen Tests und positiven Bewertungen, die man im Internet über die Unifi-produkte findet. Somit habe ich mir einen Ubiquiti Networks AP AC-Pro gekauft.

Die Verwaltung ist auch für Unerfahrene mit Hilfe des Unifi Controllers sehr einfach. Lediglich das Anlegenden eines separaten Gastnetzwerkes, dass keinen Zugriff auf andere Geräte zulässt, war nicht gleich ersichtlich.

Was hat sich geändert?

Alleine durch den neuen Cisco-Switch habe spürbare schnellere Zugriffe im Netzwerk erhalten. So hat sich z. B. der Zugriff auf FHEM deutlich verbessert und die Antwortzeiten generell sind geringer.

Der neue Access-Point ermöglicht nicht nur eine schnellere Anmeldung der Geräte am WiFi, sondern bietet auch eine größere Reichweite. Darüber hinaus kann ich nun auf ein separates 5-GHz-WiFi verzichten, da der Unifi AP AC-Pro zuverlässig dafür sorgt, dass die richtige Frequenz verwendet wird. Stellt der Access-Point fest, dass ein Gerät mehr Bandbreite benötigt, stellt er automatisch auf das 5-GHz-Netzwerk um. Sehr erstaunlich gut, wie ich finde.

Die Konfiguration mit dem Unifi Controller ist sehr einfach und die Auswertung des Netzwerk-Traffics finde ich auch sehr hilfreich.

Jetzt stellt sich nur noch die Frage, ob ich mir auch noch ein separates DSL-Modem und das Unifi Security Gateway kaufen soll.

mich hat Unifi auch überzeugt. Dank Unifi Cloud-Key muss der Computer jetzt zwecks Gastnetzwerk auch nicht mehr laufen. Hast du eventuell Ahnung ob man den „Unifi Security Gateway“ an einen Unifi-Switch anschliessen muss oder ob dafür erstmal auch ein normaler Switch reicht?

Ein 12VDC, 1A Power Adapter für die Versorgung des USG ist offensichtlich bei der Lieferung dabei…

vG, Manfred

Hallo Manfred,

das ist eine gute Frage… bin auch am überlegen, ob ich mir ein USG zulegen soll. Habe gelesen, dass man dann noch ein Vigor ADSL2 Modem bräuchte, um doppeltes-NAT zu vermeiden.

Der Aufbau wäre dann: Modem –> USG –> Switch –> AP-AC-Pro und andere Geräte

Ich könnte mir vorstellen, dass man ohne einen Unify Switch keine VLANs erstellen kann, sprich man hat nur ein VLAN, dass direkt vom USG kommt. Aber ob das wirklich so ist, kann ich Dir nicht sagen.

Unter dem folgenden Link (englisch) hat jemand den USG hinter ein DSL-Modem gehängt.

https://community.talktalk.co.uk/t5/General-Technology-Tips-Tricks/Setup-for-Unifi-Secure-Gateway-Ubiquiti-USG/td-p/1977813

Wenn Du eine Lösung hast, wäre es cool, wenn Du die hier schreiben könntest.

Viele Grüße

Dennis

Moin,

für das USG 3P (Netzteil im Lieferumfang enthalten) benötigt man keinen Unifi-Switch. Klar braucht man dann ein Modem, welches keine FritzBox (wann dann Bridged-Mode) sein sollte, da diese ständig in die VoIP-Telefonie reinfunkt und diese nur stört und man sich damit Probleme ins Haus holt. Man benötigt dann halt eine VoIP-Telefonanlage (virtuelle Varianten z.B. Starface, 3CX (läuft wohl auch in der Google-Cloud), Communigate …) oder eine „Telefonanlage“ des Anbieters, wie z.B. SipGate. Wem es reicht, der kann auch die SIP-Zugangsdaten seines Providers in die Endgeräte eintragen, so dass sich diese direkt beim Provider anmelden, allerdings hat man dann keinerlei Komfortfunktionen, außer wenn man vielleicht alles über DECT laufen lässt und z.B. das Gigaset N510IP pro nimmt (man kann dort auch DECT-Telefone anderer Hersteller anmelden, ich habe jedoch nocht nicht ausprobiert, ob man unter den angemeldeten Telefonen vermitteln kann, da ich eine Telefonanlage nutze, sollte jedoch gehen).

Man könnte auch die FritzBox hinter dem USG nutzen, um die Telefoniefunktion nutzen zu können. Auch hier muss man, wie bei einer VoIP-Telefonanlage, die Ports weiterleiten, welche diese sind, findet man in den Dokus der Telefonanlagen und der Provider.

Ohne Unifi-Switch kann man keine separaten VLANs erstellen (außer maximal über den 2ten LAN des Gateways, womit man jedoch doppelte Anzahl an APs benötigen würde), was jedoch für den Heimgebrauch nicht nötig ist, da das Gast-WLAN in der aktuellen Version den Zugriff auf die Rechner im Netz nicht gewährt.

Meine Konfiguration ist derzeit:

Modem: Allnet ALL0333C (für VDSL empfiehlt sich ein DrayTek Vigor 130)

Gateway: Ubiquiti USG 3P

Switch: Übergangsweise ein unmanaged Netgear 8-Port, wird noch durch einen Unifi-Switch ersetzt

AP wired Uplink: UAP-AC-Pro

AP wireless Uplink: UAP-AC-Pro & UAP-AC-LR

VoIP-Telefonanlage: Kostenfreie Starface VM-Ware bis zu 3 Usern auf Windows PC (lassen sich mit 6-12W IDLE zusammenbauen und gleichzeitig als NAS nutzen sowie der Unifi-Controller kann darauf laufen)

Die APs werden noch per Kabel in das Netzwerk gebracht, dazu muss ich diese aber erst legen. Das Zero-Handover funktioniert einwandfrei und man kann unterbrechungsfrei per WLAN telefonieren, während das Gerät zwischen den APs hin- und hergetauscht wird. Ein Switch von Unifi macht alleine schon deshalb Sinn, da viele Telefone bereits per PoE gespeist werden können und auch die APs darüber gespeist werden können. Man sollte Abstand von dem 8-Port mit 150W nehmen, da dieser wohl Hitzeprobleme hat. Kürzlich kam ein neuer 8-Port mit 60W heraus, allerdings hat dieser keine SFP-Ports mehr, die bei Unifi jedoch eh nicht so wahnsinnig schnell sind. Für PoE ist es wichtig, dass man darauf achtet, dass hinter dem Artikel die Wattangabe steht, da man sonst einen ohne PoE erwischt.

Wer keine Kabel zu den APs legen kann, muss zum Einbinden der APs diese nur einmal an das LAN anklemmen, adoptieren, dann das LAN abnehmen, auf Konfiguration gehen und auswählen, an welchem AP sich der AP anmelden soll, um als Repeater zu fungieren.

Noch Hinweise zu der Konfiguration:

In den APs sollte man die Kanalbreite der Funkkanäle hochstellen, um die volle Geschwindigkeit zu erhalten, ansonst wundert man sich, warum das WLAN langsamer als das der FritzBox ist.

In den Einstellungen des Controllers sollte man unter „Controller“ und „Controller-Hostname/IP“ die Adresse des PCs angeben, auf dem der Controller läuft, bzw. die des CloudKeys. Z.B.: 192.168.1.10:8080/inform – Es wird wohl weitestgehend als Unnötig empfunden, jedoch habe ich seit dem keine Provisionierungs-Loops des Gateways gehabt.

VPN zu einer anderen FritzBox geht meines Wissens momentan nicht, bzw. nur, wenn diese eine feste IP besitzt, da der Gateway lediglich IPs und keine DynDNS-Adressen als Eingabe akzeptiert, hier ist also ggf. eine separate Software nötig.

Sprich alles in allem sollte jemand, der nur will, dass es funktioniert und sich nicht lange damit auseinandersetzen kann/will, bei der FritzBox bleiben, auch wenn die alles kann, jedoch nichts richtig gut, kommen wohl 95% der User damit aus und haben keine höheren Ansprüche, bzw. wissen nicht, dass sie diese haben 😉

Der PC, mit dem ich auf 6W-IDLE komme, hat mich ohne Betriebssystem und Datenfestplatte 160,-€ gekostet, vielleicht derzeit schon günstiger (da lohnt sich keine Bastelei und Enttäuschung mit einem Raspi):

AOI-Board: ASUS N3050T (man kann auch einen 3150 nehmen, hierdrauf habe ich keine VM-Wares getestet)

Systemplatte: mSATA SSD

RAM-Speicher: 8GB (erweiterbar auf 16)

Datenspeicher: 1TB WD-Red 2,5″

Netzteil: müsste bei 1,4A mit 12V liegen (Netzteil vom Speedport mit Adapter auf 7,4×5,0mm Hohlstecker)

Gehäuse: Chieftec Mini-ITX (IX-01B-OP)

Der „Server“ mit i7-4790 hat ein Cooltek-Coolcube Gehäuse (EAN: 4250140345967), ein ASUS Q87T, mSATA SSD, 16GB RAM, 2 WD-Red-Festplatten und benötigt ebenfalls ein Notebooknetzteil von Dell oder HP (12-19V) mit einem 7,4×5,0mm Hohlstecker. Ich habe eines von HP mit 18,5V und 120W. Als Lüfter habe ich einen TopFlow von BeQuiet genommen, der gleichzeitig das Board mit kühlen würde, wenn er unter Last mal anläuft (leider finde ich den Artikel nicht mehr. Der ist etwas fummelig zu montieren, dafür schafft er es in der Regel jedoch den i7-4790 passiv zu kühlen). Fotos könnte ich auf Wunsch zumailen.

Ich hoffe, dass ich euch weiterhelfen konnte und eure Fragen beantwortet sind.

Mit freundlichem Gruß

Andreas

Hi Andreas,

super Antwort, ich glaube das hilft Vielen weiter. Ich bin auch am überlegen, ob ich mir das DrayTek Vigor 130 und einen USG holen sollte, bin aber noch nicht wirklich fündig geworden, wie man dieses Setup vernünftig aufbauen kann.

Du hast gesagt, dass es kein DynDNS gibt. Habe ich das richtig verstanden? Ich würde schon gerne mein System von außen per VPN erreichbar haben.

Viele Grüße

Dennis

Hallo Dennis,

leider weiß ich nicht, wie man das Vigor-Modem konfiguriert. Theoretisch müsste man dort einen Bridged-Mode einstellen können, so dass es als reines Modem arbeitet und gibt die Zugangsdaten im Controller, bzw. im USG ein, welcher das Vigor 130 als Modem nutzt – so wäre es wie mit meinem reinem Modem, was einwandfrei funktioniert.

Allerdings hat man auch die Möglichkeit, dass das USG eine bestehende Verbindung nutzt, heißt, dass man auch die Zugangsdaten in das Vigor-Modem eingeben kann. Kurz gesagt, es findet sich eine Lösung und es gibt 2 Varianten, die man vermutlich für sich testen muss. Um Fehler durch den Eingriff des Modems zu vermeiden, würde ich einen Bridge-Mode vermutlich bevorzugen (Zugangsdaten im USG)

Das mit dem VPN ist anscheinend vielen ein Dorn im Auge und soweit ich es verstehe, ist es in Arbeit. Ich habe noch keine Möglichkeit gefunden, dass man mit dem USG ein Site-to-Site-VPN per Angabe einer DynDNS einrichten kann. Heißt, dass man derzeit wohl einen extra VPN-Server einrichten muss, wenn man keine feste IP hat.

Allerdings wenn Du nur einen Zugriff von Außen möchtest, solltest Du diesen einstellen können (halt kein Site-to-Site). Da du ja dein Gateway per DynDNS ansprechen kannst, sollte das gehen, da du diesen ja nur in dem Garät einstellen musst, mit dem du darauf zugreifen möchtest, was z.B. für Android kein Problem ist (auch Zoiper greift ohne VPN ohne Probleme via DynDNS auf meine Telefonanlage von außerhalb zu und ich kann unterwegs über meinen Festnetzanschluss telefonieren – ausreichende mobile Bandbreite und entsprechende Portweiterleitungen im USG vorausgesetzt).

Die Option für DynDNS findet man, wenn man im Controller auf die Konfiguration des USG geht, allerdings macht Strato leider eine fehlerhafte, bzw. nicht für das USG funktionierende, Angabe für die Konfiguration, hier eine Hilfestellung:

Dienst: dyndns

Hostname: deine-domain.de

Benutzername: deine-domain.de

Passwort: kennt hoffentlich nur ihr 😉 dieses kann man bei Strato für DynDNS separat festlegen

Server: dyndns.strato.com/nic/update?

Mit dem „?“ hinter dem „update“ läuft es besser, also es gehört wirklich dort hin.

VPN richtet man in den Controller-Einstellungen ein, indem man auf „Netzwerke“ geht und ein neues hinzufügt. Hier gibt es dann unter anderem die Optionen:

– Remote Benutzer VPN

– Zone-zu-Zone-VPN

– VPN Endbenutzer

Leider habe ich es noch nicht ausprobiert, werde es aber mal bei Zeiten einrichten, da ich mit dem Handy auch mal die Dateien von unterwegs aus auf meinem Server durchsuchen möchte.

Ich hoffe, dass ich irgendwem damit weiterhelfen kann.

Einen Unifi-Switch lege ich mir erst zu, wenn ich die Leitungen hier verlegt habe oder irgendwo günstig einen US-24-250W schießen kann. Leider muss ich mir alles selbst kaufen und bekomme nichts zum Testen zur Verfügung gestellt, daher informiert man sich auch immer lange, bevor man sich etwas zulegt, damit man es dann nicht in die Tonne kloppt, weil es nicht funktioniert.

Man muss sich halt im Klaren sein, dass man sich etwas über die Konfiguration informieren muss, wenn man nichts von der Stange möchte. Jedoch finde ich, dass Unifi für Hobbybastler wie mich genau das richtige ist. Zudem ist der Support per Chat einfach klasse. Bisher hatte ich immer innerhalb von 5 Minuten jemanden im Chat (der im Controller integriert ist), der einem prompt weiterhelfen konnte, jedoch leider nur auf Englisch. Allerdings sollte man diese Funktion nicht zu oft nutzen, damit Unifi diesen guten Support aufrecht erhalten kann.

Strato habe ich gewählt, da es recht günstig ist und es in keinem Verhältnis steht, wenn man einen freien DynDNS-Anbieter nimmt, dieser sein Angebot einstellt und man wieder einen neunen Anbieter suchen und konfigurieren muss. Zudem erhält man seine eigene Domain mit auf Wunsch eigenen Mailadressen, die man auf Lebenszeit behalten kann und nicht immer z.B. bei Providerwechsel ändern muss, da man auch die Domains zu einem anderen Provider portieren kann.

Ich hoffe, dass ich hier die Werbetrommel nicht zu sehr schwinge, es soll auch nur als Empfehlung/Vorschlag aufgefasst werden und als Hilfestellung für die dienen, die von ganz vorne anfangen.

Mit freundlichem Gruß

Andreas

Ich habe mir noch mal eben die Möglichkeiten für VPN angeguckt und bin zu dem Ergebnis gekommen, dass man dafür wohl derzeit noch einen eigenen VPN-Server laufen haben muss, wie z.B. OpenVPN.

Das VPN-Problem lässt sich mit SoftEther lösen. Hiermit kann man z.B. unter Windows einen VPN-Server laufen lassen.

Hallo,

ich habe hier noch einen Beitrag gefunden:

https://community.ubnt.com/t5/UniFi-Routing-Switching/USG-L2TP-VPN-Setup-Help/m-p/1387660/highlight/true#M7912

Es sollte – außer ich habe es falsch verstanden – auch direkt auf der USG funktionieren.

Viele Grüße

Dennis

Anscheinend, wenn man sich sehr gut mit der Konfiguration außerhalb des GUI (via SSH oder manuelles Editieren der Konfig?) auskennt. Wie du da weiter lesen kannst, haben es wohl nur 2 Leute hinbekommen und ich habe es nicht mehr richtig in Erinnerung, aber die haben glaube ich nicht angegeben, ob sie DynDNS oder feste IPs verwenden. In dem GUI wird VPN angeboten, nur kann ich da nichts mit anfangen, da es schon daran scheitert, dass man nur eine IP und keinen DynDNS eingeben kann. Dafür, dass der Threat bei Ubiquiti schon seit Ende 2015 aktiv ist, sind das recht wenige Erfolge, die da zu verzeichnen sind. Es bleibt zu hoffen, dass Ubiquiti die Einstellmöglichkeiten auch für „normale Menschen“ erweitert.

Wie geschrieben, ich habe jetzt SoftEther laufen. Nur kann SoftEther wohl nicht das alte Protokoll, welches AVM verwendet und wenn doch, dann habe ich noch keine Möglichkeit gefunden ESP in dem Gateway freizugeben. Ich nutze deshalb momentan die Voreinstellungen von SoftEther mit Azure, um mit dem Android auf mein Heimnetzwerk zu kommen, da ich eben keine Einstellung für ESP finde und vermutlich daran der Verbindungsaugbau ohne Azure scheitert.

Also in Sachen VPN besteht meiner Meinung nach Seitens Ubiquiti noch Handlungsbedarf – so wie es wohl auch viele andere sehen, wenn man ein wenig googelt.

Mit freundlichem Gruß

Andreas

Ich habe den usg hinter der fb, nutze sozusagen die fb als 2. Firewall , das routing ist doch eigentlich kein prob. Alle ports die man braucht gibt man für den usg frei. Dach im usg dan den endgeräten zuweisen.

Der Controller läuft beir bir auf einer vm auf einer qnap , stabil schnell bisher nur probleme mit 2 geräten im gastnetwerk.

Gdrät 1 war nie mit dem hauptnetzwerk verbunden, gerät 2 schon und damit schreibe ich grad.

Beide geräte können im gastzugang zwar ( wenn Freigabe) im internen netz über all hin nur nicht ins inet.

Andere geräte hingegrn können das. Am android 7 wirds doch ni ht liegen oder?

Ansonsten sehr zu frieden, spart 3 1750e und ist stabiler.

Hallo Ral,

wer ist denn bei dir der DHCP-Server?

Wie hast du die FritzBox verkabelt?

Du kannst das USG als exposed Host in der FritzBox eintragen.

Um das doppelte NAT zu umgehen, solltest du die FritzBox nur als Modem nutzen, sprich den BridgeMode aktivieren, an WAN des USG anklemmen sowie die Zugangsdaten im USG eintragen (außer du hast Kabelanschluss, dann geht es wohl nicht anders). Leider unterstützen dieses jedoch wohl nicht mehr alle FritzBoxen. Daher sollte man sich einfach ein Modem besorgen:

DSL: Allnet ALL0333CJ

VDSL: DrayTek Vigor 130

Falls du die „Telefonanlage“ der FritzBox benötigst, so kannst du die einfach an den Switch klemmen oder als Switch am USG verwenden, musst jedoch den DHCP-Server in der FritzBox abschalten und „Eine bestehende Internetverbindung verwenden“ auswählen. Aber alles vorausgesetzt, dass du kein Kabelmodem benötigst.

Hallo, Manolo hier, darf ich hier mal eine Frage stellen? Es geht um den oben genannten Satz: „Lediglich das Anlegenden eines separaten Gastnetzwerkes, dass keinen Zugriff auf andere Geräte zulässt, war nicht gleich ersichtlich.“

Es geht um den Gastzugang der Fritzbox 7390 den ich auch als VLAN bei UniFi AP als Gastnetzwerk eingerichtet wurde. Ferner habe ich für das Gastnetzwerk auch eine SSID angelegt, mit der sich die Gaste nun auch per WLAN ins Gastnetzwerk einklinken können. Frage: Die Fritzbox legt den Gastzugang automatisch auf 192.168.179.1 fest. Diese Adresse habe ich wie gesagt bei UniFi auch als Gastnetzwerk eingerichtet. Aber: Aktiviere ich bei Unifi DHCP? Die Fritzbox macht dies doch ebenfalls automatisch. Aus der FB gehen beide Zugänge (LAN1 Privat: 192.168.220.1) sowie (LAN4 Gast: 192.168.179.1) in den Unifi Switch. Weise ich den beiden Eingängen im Switch jeweils die separaten LANs/VLAN zu oder laufen die auf ALL (also Trunk, oder?).

Situation: Ich komme im Gastbereich zwar ins WLAN, jedoch nicht ins Internet. Es kommt auch keine Seite für die Gastanmeldung hoch. Wenn ich im Browser eine Adresse eingebe, versucht er auf die Adresse des Servers zu kommen (wo auf der Synology der Controller läuft). Per Lan-Kabel habe ich mit einem PC auch Internetzugriff.

Ich habe an den Knotenpunkten zwischen den Switches auch Trunk etc. eingestellt. Dennoch könnte ggf auch hier irgendwo ein Fehler liegen.

Danke für die Rückmeldung im Voraus!

Gruß,

Manolo

Hi Manolo, bei mir ist das wie folgt eingerichtet:

Viele Grüße

Dennis

Hi Manolo,

lese ich das richtig, dass du deine FritzBox als zusätzlichen Accesspoint nutzen willst über den dann die gleichen SSIDs wie in deinem Unifi-WLAN sein sollen? Mir ist nicht bekannt, dass man bei der FritzBox einen LAN-Port dem einen und den anderen dem anderen WLAN der FritzBox zuordnen kann, also mit den VLANs wird der Gedankengang korrekt sein, jedoch glaube ich nicht, dass die FritzBox dieses aufsplitten kann. Zweites Problem ist, wenn du der FritzBox die selbe SSID wie den Unifi-APs gibst, da dann die WLAN-Geräte länger zum einbuchen benötigen und dann ja auch immer eine neue IP aushandeln müssen (der Unifi-Controller weiß ja nie, was die FritzBox tut).

Kaufe dir am besten einen zusätzlichen Accesspoint (AP AC Lite oder LR – darauf achten, dass es die neue Version ist, welche mit den PoE-Switches arbeitet, erkennt man an einer blauen Ecke oben links auf dem Karton), um das WLAN der FritzBox zu ersetzen und nutze, falls nötig, die FritzBox nur als Modem. Ich nehme an, dass du eh ein Unifi-Gateway hast?

Hi, sorry,

ich hätte zuvor ein Wort über mein aktuelles Setup verlieren sollen. Übrigens funktioniert es doch nicht so, wie es soll. Zwar kommt die Gastanmeldung und ich komme mit der Gast-SSID auch ins Internet, aber es wird keine IP-Adresse aus dem Gastnetzwerk zur Verfügung gestellt, obwohl ich dies so bei Unifi konfiguriert hatte, sondern eine aus meinem privaten IP-Kreis!

Also, die FB 7390 fungiert bei mir im Keller nur als Router. An LAN1 soll privat und an LAN4 wurde das Gastnetzwerk aktiviert. beide Leitungen gehen in einen Mgt.Unifi-Switch und dann über das Patch feld in andere Unifi-Switches sowie in den Unifi AC-LR. Und genau über den wollte ich nun durch zwei SSIDs den Zugang zum thema privaten und zum Gast Netzwerk ermöglichen. Die beiden am Switch ankommenden LAN-Kabel der FB habe ich bei den Ports jeweils auf das Private LAN und auf das Gast LAN getrennt, also kein ALL. Bei stationären Geräten funktioniert der Gastzugang üner die Switches und die Geräte bekommen eine FB-typische IP zugeordnet (192.168.179.xx).

Was braucht es denn, damit das mit den beiden SSIDs im Wlan klappt??

Hört sich kompliziert an. Wozu 2 Ports an der FB belegen? Das Gastnetz wird doch über Unifi verwaltet, wozu soll dann die FB noch zusätzlich darin rumfunken, wenn du zudem von VLAN-fähige Switche hast?

Du hast deinem Gast-Netzwerk in Unifi z.B. VLAN 2 zugewiesen?

Nun kannst du im Switch einstellen, welcher Port mit welchem VLAN arbeitet, alternativ kannst du es auf „Auto“ lassen und gibst vor, in welches VLAN sich die Clients einwählen sollen, dieses konfigurierst du dann über Unifi in den Client-Einstellungen. Da es sich so anhört, als wenn du ein ganzen Switch an den ersten Switch als Gastswitch betreiben willst, stellst du wohl besser den Port auf VLAN 2, an dem du den Switch anklemmst.

Für WLAN brauchst du eigentlich nur ein neues WLAN einrichten, gehst in die Einstellungen des neuen WLANs und stellst dort VLAN auf z.B. 2.

Das mit den VLANs im Switch habe ich selbst noch nicht gemacht, sollte aber so konfigurierbar sein.

Ich bin mir nun nicht sicher, ob du nicht ein Security Gateway benötigst, welches dann für DHCP zuständig ist, denn woher soll die FB wissen, welches Gerät du in Unifi wie konfiguriert hast?

Entschließt du dich für ein Unifi-Gateway, dann sollte die FritzBox aber nur noch als Modem fungieren, um ein doppeltes NAT zu vermeiden.

Bist du auf Funktionen der FritzBox angewiesen (z.B. wegen Telefonie oder VPN, der in der FritzBox simpler zu konfigurieren ist / Alternativen: Softether für VPN; 3CX oder Starface VM-Ware als Telefonanlage, jedoch beides nicht ohne Stolpersteine zu konfigurieren), dann solltest du in der FeitzBox den DHCP Server deaktivieren, ihr einstellen, dass sie eine bestehende Internetverbindung nutzen soll und die als Client am Switch anklemmen. So kannst du die begehrten Funktionen der FritzBox noch nutzen und hast aber eine einheitliche Konfigurationsoberfläche für dein Netzwerk.

Als Modem nimmst du am besten ein Vigor 130, welches dann auch VDSL unterstützt. Die Zugangsdaten musst du dann im Gateway eintragen, da der Vigor 130 ja nur als Modem fungieren soll, um ein doppeltes NAT zu vermeiden.

Vielleicht kannst du ja auch kurz aufskizzieren, was genau du vor hast. Da ich auch nur Leihe bin und damit nur nebenbei ein wenig rumspiele, habe ich auch nicht so die große Ahnung davon, wie ein IT-Spezi.

Hi Andi, vielen Dank auch für Deine Nachricht. Nachdem ein befreundeter ITler bei mir zu Werke war, wurde mein Problem (das mich fast zur Verzweiflung brachte) folgend gelöst.

Wie bereits geschrieben, fungiert die FB 7390 bei mir als Router/Modem. An LAN1 ist an der FB das privates LAN1 (192.168.220.1).und an LAN4 (192.168.179.1).das Gastnetzwerk. Beide Leitungen gehen separat in einen Mgt.Unifi-Switch (nicht TRUNK) und dann über das Patchfeld in andere Mgt.-Switches sowie an einen AP. Mit einem Unifi Accesspoint wollte ich nun über zwei SSIDs den Zugang zu dem privaten und zum Gastnetzwerk ermöglichen. Bei meinen stationären Geräten funktionierte der Gastzugang soweit und die Geräte bekommen per DHCP eine FB-typische IP zugeordnet (192.168.179.xx). Mein Problem war nur, dass das nicht mit dem WLAN klappte!

Nach Dennis‘ Beispiel (siehe oben) hatte ich dann das VLAN-Häkchen deaktiviert. Was nun passierte war, dass jetzt die Gastanmeldung funktionierte/aufpoppte und ich mit der zweiten SSID (die im Unifi-Controller auch der Gast-IP der FB zugeordnet war) auch ins Internet kam. Allerdings bemerkte ich, dass die vergebene IP-Adresse NICHT die der Gast-IP war, sondern des LAN1. Ich bin kein Fachmann, weshalb ich das weder erklären kann noch verstehe weshalb.

Was war nun das Problem: Der Unifi-Controller lauf auf der im privaten LAN1 befindlichen Synology. Im dortigen Unifi-Controller war unter dem zweiten Drahtlos-Netzwerk die Gastrichtlinie aktiviert, die dafür sorgt, dass bei der Anmeldung auf diese zunächst zugegriffen werden muss. Das bekommt die FB offensichtlich nicht geregelt. Der Haken bei VLAN wurde wieder gesetzt aber der bei Gastrichtlinie entfernt und siehe da, jetzt funktionieren bei SSIDs und im Gast-SSID bekommt man jetzt auch eine entsprechende IP (bei DHCP) zugewiesen und hat direkt eine Internetverbindung. Ich muss nun lediglich auf die optionalen Gastrichtlinien im Unifi-Controller verzichten, was ich gut verschmerzen kann.

Heißt, dass die Gäste von der FB verwaltet werden, du für das Gastnetz eine VLAN-ID in der FB vergeben hast und diese VLAN-ID bei dem Gast-WLAN im Controller eingerichtet hast?

Also du hast zwei normale WLANs in Unifi eingerichtet und regelst den Gastzugang über die FritzBox. Je nachdem, auf welcher SSID man sich anmeldet, wird man anhand dieser ins VLAN 1 oder 2 geschoben. Ich wusste nun nicht, ob man bei der FB VLANs einrichten kann, aber ich vermute, dass es so gemacht wurde.

Deine Zusammenfassung ist korrekt. Soweit ich weiß, macht die FB alles automatisch. Insoweit verwaltet auch die FB die Gäste (auch DHCP wird dabei von der FB vergeben und kann nicht abgestellt werden, weshalb ich bei der Fritte auch DHCP im privaten LAN aktiviert habe und bei Unifi deaktiviert habe). VLAN kann man an der FB ebenfalls nicht separat aktivieren oder deaktivieren bzw. Einfluss darauf nehmen. Dennoch habe ich beim Unifi Controller das Gastnetzwerk aktiviert und mit VLAN versehen. Schließlich soll insbesondere für WLAN der AC mit den zwei SSIDs umgehen können und wissen, dass ein Gastnetzwerk existiert. Wie gesagt, jetzt funktionieren die zwei LANs ordentlich mit meinem Komponenten, der Fritzbox als Router/Modem und den Unifi Geräten dahinter.

Dann ist ja gut.

Ich hätte das lieber alles über Unifi konfiguriert gehabt:

DrayTek Vigor 130 als Modem

Security Gateway für DHCP, Internet, etc.

US-Switch

ggf. die FritzBox ohne DHCP für Telefonie unter Verwendung der bestehenden Internetverbindung (Portforwardings für VoIP im Gateway nicht vergessen)

Unifi APs

CloudKey (oder den Controller auf dem NAS)

So hättest du das Netzwerk komplett per Unifi konfigurierbar und nutzt ggf. die Funktionen der FB.

Aber wenn es so läuft, dann ist es ja auch gut.

Ja, klar, das wäre natürlich eine traumhafte Konfiguration, die Du da mit dem DrayTek Vigor 130 als Modem beschreibst. Ich habe aber kein Vigor 130. Wenn eine schnellere 200 MBit/s DSL-Leitung bei Verfügbarkeit demnächst wieder ein Update an Hardware notwendig macht, werde ich die FB einfach ersetzen. 😉

Danke und liebe Grüße,

Manolo

Die Provider stellen ja mehr oder weniger die Modems/Router. Es muss kein DrayTek sein, du kannst eventuell das günstigste Gerät vom Provider nehmen und dieses als Modem einrichten, die Zugangsdaten trägst du dann im Gateway ein. Bei einem Upgrade des Anschlusses wechselst du dann nur das Modem. Frag doch mal deinen ITler, wenn dir diese Möglichkeit gefällt und lasse ihn prüfen, ob die gelieferte Hardware deines Providers dieses unterstützt.

Ich habe eine ganz ähnliche Konfiguration. [WAN] –> Vigor 130 –> USG –> USW (Switch(es)) –> UAP (Accesspoints)

Meine alte Fritzbox 7390 ist nur noch TK-Anlage für Fax und Telefonie. Anders als hier beschrieben, wird ein Portforwarding hierfür NICHT benötigt. Meine FB hängt hier an einem der Switches, also im LAN. Vgl. auch hier https://www.youtube.com/watch?v=OFD8q9kVr78

Ich habe noch im Haus UAP AC Lite im Einsatz. Hierzu sei angemerkt, dass bei diesen das ZeroHandOver nicht unterstützt wird. Das geht erst ab Pro, der bei mir im Garten hängt und locker die 1.000qm befeuert. Sollten die Pro mal unter 100€ zu haben sein, werde ich damit die Lites im Haus ersetzen.

Noch ein Wort zu den Switches. der USW 8 150W wird in der Tat recht warm, abraten muss man deswegen nun nicht davon. Bei mir hängt er frei im Rack, und ich habe keinerlei Probleme mit dem Teil. Der unterstützt im Gegensatz zum 60W auch PoE+ und kann somit den UAP Pro aus eigener Kraft betreiben. Der Saft reicht auch aus, um einen Raspberry Pi (3) über ein Cat 7 Kabel mit Strom zu versorgen. Ich habe das hier bei mir so mit einem entsprechenden „Splitter“ am anderen Ende für meine DoorPi-Installation gelöst. Btw. Bei der Konfiguration mit UAP AC Lite sollte man besser 2x hinschauen. Die Ports sind default auf PoE+. Dadurch ist mir ein AC Lite abgeraucht, die ja nur 24V passiv abkönnen. Glücklicherweise ließ sich das Teil durch Auslöten einer Diode wiederbeleben https://de.ifixit.com/Anleitung/Ubiquiti+UniFi+AP+AC+Lite+TVS+Diode+Replacement/73360

Dennoch ist der USW 8 150 ein tolles Gerät. Ich habe den via SFP mit beiden Ports mit einem USW 24 (ohne PoE) verbunden.

Das hat 3 Vorteile:

1. die beiden SFP Ports sind getrunkt, die Switches sind also theoretisch mit doppelter Bandbreite verbunden.

2. Fällt eine Lichtwelle aus, läuft die zweite auch allein weiter. Man hat also eine Redundanz/Rückfallebene.

3. Im Gegensatz zu anderen Herstellern sind die SFP Ports eigenständige native Ports. Das bedeutet, man hat alle 8 PoE Ports frei (bzw. alle 24 am USW 24). Bei anderen Herstellern muss man für SFP i.d.R. die letzten beiden CAT Ports stilllegen.

Diese SFP Adapter funktionieren bei mir: https://www.ebay.de/itm/Cisco-GLC-SX-MM-opnext-case-SFP-Mini-GBIC-1-Piece-Stuck-/252409253713 in Verbindung mit diesen Kabeln https://www.amazon.de/gp/product/B000KHVGJW/ref=oh_aui_detailpage_o07_s00?ie=UTF8&psc=1

SFP muss also nicht teuer sein. Und etwas Tech-Porn ist auch dabei 😉

Ich hab mein Ökosystem inzwischen komplett auf Unifi umgestellt. Grundsätzlich funktionieren die AP auch so, also mit anderen Switches. Vorteil bei einer kompletten Lösung liegt an der genialen Verwaltung und Übersichtlichkeit über das Unifi Webinterface. Man beachte allein die Topographie-Ansicht http://www.bilder-upload.eu/show.php?file=b0b956-1522828224.jpg Übersichtlicher geht es kaum.

Wie man auf dem Bild sieht, besitze ich neben dem USW 24 und 8 150W auch noch den 60 W. Der verfügt übrigens nur über 4 PoE Ports und eben kein SFP, wie bereits oben erwähnt. Für den Schuppen reicht das, da hier nur eine meiner USV G3 Überwachungskameras (übrigens auch sehr, sehr empfehlenswert!) und eben der UAP Pro über PoE versorgt werden. Das Gateway für den Gardena Rasenmäher (Smart Sileno) und noch eine kleine Streamingbox (Stichwort ManCave) haben ihre eigene Stromversorgung.

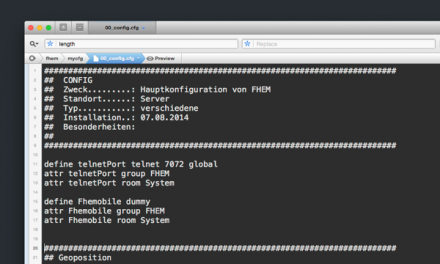

Bei mir läuft das Unifi WebUI permanent auf einem Ubuntu Linux Server, der ohnehin immer läuft (TVHeadend, Unifi Video (NVR), fhem usw. usf.).

Wo wir gerade beim Thema sind: Das hier ist bestimmt auch interessant https://gist.github.com/bsodmike/bc56730fcc71e69bf10875898a92de02

Kleiner Nachtrag. Der Unifi Controller bietet in Verbindung mit einem USG einen L2TP Server (VPN). Sehr nützlich finde ich auch den Radius-Server. Seit ich den USG besitze, konnte ich meine freeradius/DaloRadius Installation auf dem Linux-Server in den Ruhestand schicken